Capire i gettoni BRC-20: Rivoluzionare le capacità dell'BitcoinNel mondo in rapida evoluzione delle criptovalute, la comparsa degli token BRC-20 segna un...

Guide avanzate sulle criptovalute

Gettoni DRC-20: Trasformare l'ecosistema Dogecoin

Gettoni DRC-20: Transforming the Dogecoin EcosystemIntroduzione ai gettoni DRC-20 I gettoni DRC-20 token rappresentano uno sviluppo cruciale nel mondo delle criptovalute, in particolare...

Cos'è lo sharding e come funziona?

Cos'è lo sharding e come funziona? Cos'è lo sharding? Lo sharding è un concetto fondamentale che colma il divario tra la gestione tradizionale dei database e il fiorente mondo...

Cosa sono i contratti perpetui (PERPS)?

I contratti perpetui, noti anche come perpetual swap o semplicemente "perps", sono un tipo di contratto derivato che consente ai trader di speculare...

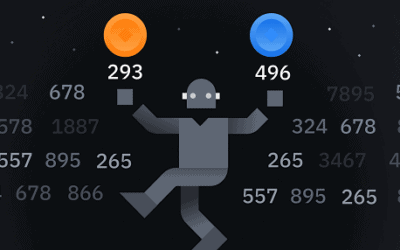

Che cos'è il Wash Trading in criptovalute?

Che cos'è il Wash Trading in criptovalute? Il Wash Trading è una forma di manipolazione del mercato in cui un trader compra e vende un titolo allo scopo di creare un'attività...

Modelli di grafici comuni

Gli schemi dei grafici possono raccontare una storia utile sull'asset grafico, e molti trader cercano di trarre vantaggio da questo nei mercati azionari, forex e delle criptovalute.

Modelli di candele comuni

Questi sono alcuni modelli di candele comuni che i trader possono utilizzare per identificare le aree di interesse su un grafico. Possono essere utilizzati per il day trading, lo swing trading...

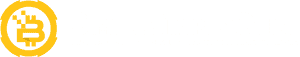

Cos'è l'indicatore RSI?

L'indice di forza relativa (RSI), noto anche come ‘indicatore RSI’, è un indicatore di AT che i trader possono utilizzare per esaminare l'andamento di un titolo.

Cos'è un grafico a candele?

Un grafico a candele è un tipo di grafico finanziario che rappresenta graficamente i movimenti di prezzo di un bene per un determinato periodo di tempo.

Cos'è un pool di liquidità?

I pool di liquidità sono una delle tecnologie fondamentali dell'attuale ecosistema DeFi. Sono una parte essenziale dei market maker automatizzati (AMM), dei protocolli borrow-lend, del yield farming, degli asset sintetici, dei...

Cos'è un Automated Market Maker (AMM)?

Si può pensare a un market maker automatizzato come a un robot sempre pronto a quotare un prezzo tra due asset. Alcuni utilizzano una formula semplice come Uniswap, mentre...

La perdita impermanente spiegata

La perdita Impermanent avviene quando il prezzo dei tuoi token cambia rispetto a quando li hai depositati nel pool. Più grande è il cambiamento, più grande è la perdita.

Spread Bid-Ask e Slippage spiegati

Lo spread denaro-lettera è la differenza tra il prezzo più basso richiesto per un'attività e il prezzo più alto offerto. Le attività liquide come l'Bitcoin hanno uno spread minore rispetto alle attività con...

La categoria avanzata è quella in cui si dispiega il futuro della tecnologia blockchain. Non si tratta solo di una continuazione della vostra formazione in crittografia, ma di un'immersione profonda nell'avanguardia dell'innovazione decentralizzata. Che siate ingegneri, ricercatori, progettisti di protocolli o partecipanti alla DeFi, questa sezione è pensata per esplorare i progressi teorici, architettonici e crittografici che daranno vita alla prossima generazione di sistemi blockchain.

Scalare oltre il livello 1: architetture modulari e rollup

Con la crescita delle blockchain, crescono anche i problemi di scalabilità. In questa sezione, analizzerete i progetti emergenti come blockchain modulariche disaccoppiano l'esecuzione, il consenso e la disponibilità dei dati in livelli distinti. Esamineremo l'ascesa di Rollup di livello 2, tra cui zk-Rollup, Rollup ottimisticie la loro successiva evoluzione sotto forma di zkEVM e zkVM.

Esplorerete anche Rollup-as-a-Service (RaaS) piattaforme e come sequenziatori condivisi stanno ridisegnando la comunicazione cross-rollup. Tecnologie come Danksharding e Disponibilità dei dati Campionamento diventano elementi essenziali della tabella di marcia dell'Ethereum verso un calcolo ad alta velocità e senza fiducia.

Crittografia avanzata: Prove a conoscenza zero e oltre

Le prove a conoscenza zero stanno trasformando il modo in cui si ottengono la privacy e la scalabilità nel Web3. Questa sezione si addentra in profondità in zk-SNARKs, zk-STARK, e prove ricorsive ZKesplorando il modo in cui questi strumenti consentono una computazione efficiente e privata sulla catena. Imparerete come Indici zk aggregare i dati con integrità e come Catene di Validium utilizzare dati fuori dalla catena con verifica sulla catena.

Esploreremo anche gli sviluppi all'avanguardia in materia di crittografia completamente omomorfa (FHE), schemi di firma a soglia (TSS), e calcolo multipartitico (MPC)che consentono di creare nuovi casi d'uso a tutela della privacy per portafogli, dApp e DAO senza sacrificare la decentralizzazione.

Progettazione economica e governance su scala

Con la maturazione dei protocolli, le loro strutture economiche diventano più complesse. Questa sezione esplora argomenti ricchi di sfumature come derivati di puntata liquidi, liquidità protocollata, e modelli di condivisione dei ricavi che allineano gli incentivi tra utenti, titolari di token e tesorerie di protocollo. Verrà inoltre analizzato come meccanismi quali token riacquisti, piani di inflazione dinamici, e logica di maturazione influenzare il comportamento del mercato e la sostenibilità a lungo termine.

La governance su scala introduce nuove sfide. Analizzerete i rischi di una governance basata su token, l'emergenza di architetture centrate sull'intentoe le innovazioni in modelli di delega e sistemi di voto off-chain. Il ruolo di verifica formale e la modellazione teorica dei giochi diventa essenziale per ridurre il rischio sistemico e la cattura dei protocolli.

Infrastruttura di sicurezza e modellazione delle minacce

A livello avanzato, la sicurezza non si limita più a prevenire gli attacchi, ma consiste nel modellare i vettori di attacco lungo il ciclo di vita di un protocollo. Imparerete a conoscere mempool criptati, Aumento MEVe il ruolo di Flashbots nell'attenuare il dannoso front-running. Capirete anche come sandboxing dei contratti intelligenti e protezioni per il rientro ridurre l'esposizione al protocollo.

Concetti emergenti come resistenza quantistica e funzioni di ritardo verificabili (VDF) preparare l'infrastruttura blockchain per una durata crittografica a lungo termine. La modellazione delle minacce si estende alla comprensione riorganizzazioni della catena, corruzione dei validatori, e exploit dei ponti trasversali alla catenache oggi sono tra le maggiori fonti di perdita di capitale della DeFi.

Infrastruttura compostabile e astrazioni on-chain

La vera potenza di Web3 risiede nella componibilità. A livello avanzato, studierete come i progetti stanno sfruttando appchains, livelli di esecuzione modulari, e Sistemi operativi rollup per creare ambienti iper-specializzati per le applicazioni on-chain. Vedrete come mondi autonomi sono formati attraverso una logica di smart contract persistente, e come canali statali sono in fase di ripresa per il calcolo istantaneo fuori catena.

Con astrazione del contoIl design dei portafogli si sta evolvendo al di là delle frasi di seme, consentendo un controllo programmabile dell'accesso, transazioni senza gas e nuovi livelli di sicurezza grazie ai portafogli di contratti intelligenti. Verranno inoltre esaminati multi-tenancy sicura e come i fornitori di infrastrutture stanno affrontando le richieste di scalabilità degli utenti istituzionali.

Coordinamento e interoperabilità intercatena

Con il moltiplicarsi degli ecosistemi, cresce anche l'esigenza di una comunicazione sicura tra le catene. Questa sezione analizza protocolli come Cosmos IBC e zkBridges che consentono il trasferimento di dati e beni senza fiducia tra catene altrimenti isolate. Imparerete anche come sicurezza intercatena permette al set di validatori di una blockchain di proteggerne un'altra, aprendo la porta a reti sovrane altamente scalabili senza compromettere la sicurezza.

Analizzerete come Scambi di catene incrociate sono coordinati tra i pool di liquidità, e come i nuovi modelli di consenso come sicurezza condivisa e protocolli di restauro vengono utilizzati per estendere la sicurezza economica a più catene e applicazioni.

Paradigmi di progettazione emergenti e AI-Web3 Frontier

Nella frontiera dello sviluppo del Web3, i confini tra le discipline si confondono. Questa sezione esplora come architetture guidate dagli eventi migliorare la scalabilità delle dApp e come calcolo offchain viene sfruttato per l'esecuzione di logiche efficienti dal punto di vista dei costi. Esplorerete anche come livelli di privacy programmabili portare la divulgazione selettiva e gli strumenti di conformità negli ambienti on-chain.

Con l'ingresso degli agenti AI nel panorama delle criptovalute, stanno emergendo nuovi paradigmi. Studierete come gli agenti autonomi interagiscono con i dati della catena per rilevare anomalie, eseguire operazioni o partecipare a DAO. Esaminerai l'architettura di protocolli di identità decentralizzati e il loro ruolo nel consentire interazioni leggibili dall'uomo mantenendo la sovranità dei dati.

Progettazione e valutazione dei meccanismi di consenso

Il consenso è il cuore pulsante di ogni blockchain. A questo livello, si valuterà il compromessi nella progettazione di algoritmi di consensoesplorando l'equilibrio tra sicurezza, vivacità e decentralizzazione. Argomenti come accumulatori crittografici, meccanismi adattativi del gas, e transazioni basate sull'intento mostrano come le reti stiano spingendo i limiti dell'efficienza senza sacrificare la sicurezza.

Capirete anche come i protocolli utilizzano fendente e sanzioni economiche per scoraggiare i comportamenti scorretti e come sequenziatori condivisi e strati di consenso modulari consentono un'esecuzione più rapida e flessibile in ambienti decentralizzati.

Dare forma al futuro del Web3

La categoria avanzata è più che una padronanza tecnica: è un invito a contribuire ai protocolli e alle primitive che daranno forma al futuro di Internet. Sia che stiate facendo ricerca Funzioni di ritardo verificabili, distribuendo il proprio Rollup-as-a-Service o la progettazione di sistemi criptoeconomici che allineano migliaia di parti interessate, questi contenuti vi permetteranno di guidare la prossima ondata di innovazione.

Attraverso queste esplorazioni approfondite, acquisirete le conoscenze necessarie per costruire, criticare e partecipare al Web3 ai massimi livelli. Questa è l'avanguardia: benvenuti.