Zrozumienie tokenów BRC-20: Rewolucja w możliwościach BitcoinW szybko ewoluującym świecie kryptowalut, pojawienie się BRC-20 token oznacza znaczący...

Zaawansowane przewodniki po kryptowalutach

Tokeny DRC-20: Przekształcanie ekosystemu Dogecoin

Tokeny DRC-20: Przekształcanie ekosystemu DogecoinWprowadzenie do tokenów DRC-20 Tokeny DRC-20 token stanowią kluczowy rozwój w świecie kryptowalut, szczególnie w...

Co to jest Sharding i jak działa?

Co to jest Sharding i jak działa? Co to jest Sharding? Sharding to kluczowa koncepcja, która wypełnia lukę między tradycyjnym zarządzaniem bazami danych a rozwijającym się światem...

Czym są umowy wieczyste (PERPS)?

Czym są kontrakty wieczyste (PERPS)? Kontrakty wieczyste, znane również jako swapy wieczyste lub po prostu "perps", są rodzajem kontraktu pochodnego, który pozwala inwestorom spekulować...

Czym jest Wash Trading w Crypto?

Czym jest Wash Trading w kryptowalutach? Wash trading jest formą manipulacji rynkowej, w której trader kupuje i sprzedaje papiery wartościowe w celu stworzenia sztucznej aktywności na...

Wspólne formacje wykresów

Wzory wykresów może powiedzieć użyteczną historię o aktywa wykresu, a wielu inwestorów będzie starać się wykorzystać to w akcji, forex, i kryptowaluty rynkach.

Wspólne wzory świecowe

Są to typowe formacje świecowe, których inwestorzy mogą używać do identyfikowania obszarów zainteresowania na wykresie. Mogą one być wykorzystywane do day tradingu, swing tradingu...

Co to jest wskaźnik RSI?

Wskaźnik siły względnej (RSI), znany również jako ‘wskaźnik RSI’, jest narzędziem wskaźnika TA, którego inwestorzy mogą używać do sprawdzania, jak radzą sobie akcje.

Co to jest wykres świecowy?

Wykres świecowy jest rodzajem wykresu finansowego, który graficznie przedstawia ruchy cen aktywów dla danego przedziału czasowego.

Czym jest Pool Płynnościowy?

Pule płynności są jedną z podstawowych technologii stojących za obecnym ekosystemem DeFi. Są one istotną częścią zautomatyzowanych animatorów rynku (AMM), protokołów pożyczkowo-pożyczkowych, yield farmingu, aktywów syntetycznych,...

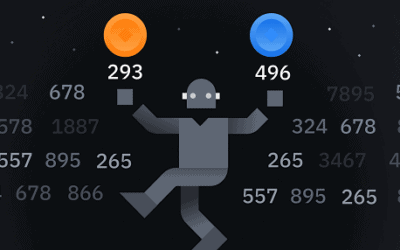

Co to jest automatyczny animator rynku (AMM)?

Możesz myśleć o automatycznym animatorze rynku jako o robocie, który zawsze jest gotowy do podania ceny między dwoma aktywami. Niektórzy używają prostej formuły, takiej jak Uniswap, podczas gdy...

Nietrwała utrata wyjaśniona

Strata Impermanent występuje wtedy, gdy cena Twoich tokenów zmienia się w porównaniu z ceną, gdy zdeponowałeś je w puli. Im większa jest ta zmiana, tym większa jest strata.

Spread Bid-Ask i Slippage wyjaśnione

Spread bid-ask to różnica między najniższą ceną kupna danego aktywa a najwyższą ceną kupna. Płynne aktywa, takie jak Bitcoin, mają mniejszy spread niż aktywa o mniej...

Kategoria zaawansowana to miejsce, w którym rozwija się przyszłość technologii blockchain. To nie jest tylko kontynuacja twojej edukacji kryptograficznej - to głębokie zanurzenie się w krwawiącej krawędzi zdecentralizowanych innowacji. Niezależnie od tego, czy jesteś inżynierem, badaczem, projektantem protokołów, czy głęboko zaangażowanym uczestnikiem DeFi, ta sekcja ma na celu zbadanie teoretycznych, architektonicznych i kryptograficznych postępów kształtujących następną generację systemów blockchain.

Skalowanie poza warstwę 1: architektury modułowe i rollupy

Wraz z rozwojem blockchainów pojawiają się wyzwania związane z ich skalowalnością. W tej sekcji przeanalizujemy pojawiające się projekty, takie jak modułowe łańcuchy blokówktóre rozdzielają wykonanie, konsensus i dostępność danych na odrębne warstwy. Przeanalizujesz rozwój Rolki warstwy 2w tym zk-Rollups, Optymistyczny Rollupi ich następna ewolucja w postaci zkEVMs oraz zkVMs.

Poznasz również Rollup-as-a-Service (RaaS) platformy i jak współdzielone sekwencery przekształcają komunikację cross-rollup. Technologie takie jak Danksharding oraz Dostępność danych Pobieranie próbek stają się istotnymi elementami mapy drogowej Ethereum w kierunku wysokowydajnych, pozbawionych zaufania obliczeń.

Zaawansowana kryptografia: Dowody zerowej wiedzy i nie tylko

Dowody zerowej wiedzy zmieniają sposób, w jaki prywatność i skalowalność są osiągane w Web3. Ta sekcja zagłębia się w zk-SNARKs, zk-STARKsoraz rekurencyjne dowody ZKbadając, w jaki sposób narzędzia te umożliwiają wydajne, prywatne obliczenia w łańcuchu. Dowiesz się, jak zk-Indexers agregować dane z zachowaniem integralności i w jaki sposób Łańcuchy Validium używać danych spoza łańcucha z weryfikacją w łańcuchu.

Zbadamy również najnowsze osiągnięcia w zakresie szyfrowanie w pełni homomorficzne (FHE), schematy podpisu progowego (TSS)oraz obliczenia wielostronne (MPC)z których wszystkie umożliwiają nowe, chroniące prywatność przypadki użycia portfeli, dApps i DAO bez poświęcania decentralizacji.

Projektowanie ekonomiczne i zarządzanie na dużą skalę

W miarę dojrzewania protokołów ich struktury ekonomiczne stają się coraz bardziej złożone. Ta sekcja analizuje niuanse, takie jak płynne instrumenty pochodne do obstawiania, Płynność oparta na protokoleoraz Modele podziału przychodów które dostosowują zachęty między użytkownikami, posiadaczami token i skarbcami protokołów. Zbadasz również, w jaki sposób mechanizmy takie jak Wykupy token, dynamiczne harmonogramy inflacjioraz logika nabywania uprawnień wpływają na zachowania rynkowe i długoterminowy zrównoważony rozwój.

Zarządzanie na dużą skalę wprowadza nowe wyzwania. Przeanalizujesz ryzyko związane z zarządzaniem opartym na token, pojawienie się Architektury skoncentrowane na intencjachi innowacje w modele delegacji oraz systemy głosowania poza łańcuchem. Rola weryfikacja formalna a modelowanie oparte na teorii gier staje się niezbędne do ograniczenia ryzyka systemowego i przechwytywania protokołów.

Infrastruktura bezpieczeństwa i modelowanie zagrożeń

Na poziomie zaawansowanym bezpieczeństwo nie polega już tylko na zapobieganiu atakom typu "rug pull", ale na modelowaniu wektorów ataku w całym cyklu życia protokołu. Dowiesz się o szyfrowane mempoole, MEV-Boostoraz rolę Flashboty w ograniczaniu szkodliwego front-runningu. Zrozumiesz również, w jaki sposób sandboxing inteligentnych kontraktów oraz zabezpieczenia przed ponownym wejściem zmniejszyć narażenie na działanie protokołu.

Pojawiające się koncepcje, takie jak odporność kwantowa oraz weryfikowalne funkcje opóźnienia (VDF) przygotowanie infrastruktury blockchain do długoterminowej trwałości kryptograficznej. Modelowanie zagrożeń rozszerza się na zrozumienie reorganizacja łańcucha, przekupstwo walidatoraoraz exploity mostów międzyłańcuchowychktóre są obecnie jednym z największych źródeł strat kapitałowych w DeFi.

Komponowalna infrastruktura i abstrakcje on-chain

Prawdziwa moc Web3 leży w możliwości komponowania. Na poziomie zaawansowanym zbadasz, w jaki sposób projekty wykorzystują appchains, modułowe warstwy wykonawczeoraz Rozwijane systemy operacyjne do tworzenia hiperspecjalizowanych środowisk dla aplikacji on-chain. Zobaczysz, jak autonomiczne światy są tworzone przez trwałą logikę inteligentnych kontraktów i w jaki sposób kanały państwowe są przywracane do natychmiastowych obliczeń poza łańcuchem.

Z abstrakcja kontaProjekt portfela ewoluuje poza frazy zalążkowe, umożliwiając programowalną kontrolę dostępu, transakcje bez gazu i nowe warstwy bezpieczeństwa dzięki inteligentnym portfelom kontraktowym. Przeanalizujemy również bezpieczna wielodostępność oraz w jaki sposób dostawcy infrastruktury spełniają wymagania użytkowników instytucjonalnych w zakresie skalowalności.

Koordynacja międzyłańcuchowa i interoperacyjność

Wraz z mnożeniem się ekosystemów rośnie potrzeba bezpiecznej komunikacji międzyłańcuchowej. W tej sekcji omówiono protokoły takie jak Cosmos IBC oraz zkBridges które umożliwiają bezzaufaniowy transfer danych i zasobów między odizolowanymi łańcuchami. Dowiesz się również, jak bezpieczeństwo interchain pozwala jednemu zestawowi walidatorów blockchain zabezpieczyć inny - otwierając drzwi do wysoce skalowalnych, suwerennych sieci bez narażania bezpieczeństwa.

Przeanalizujesz, w jaki sposób swapy krzyżowe są koordynowane między pulami płynności i jak nowe modele konsensusu, takie jak wspólne bezpieczeństwo oraz protokoły przywracania są wykorzystywane do zwiększenia bezpieczeństwa ekonomicznego w wielu łańcuchach i zastosowaniach.

Nowe paradygmaty projektowania i AI-Web3 Frontier

Na granicy rozwoju Web3 granice między dyscyplinami zacierają się. Ta sekcja bada, w jaki sposób architektury sterowane zdarzeniami poprawić skalowalność dApps i w jaki sposób Obliczenia offchain jest wykorzystywana do efektywnego kosztowo wykonywania logiki. Dowiesz się również, w jaki sposób Programowalne warstwy prywatności wprowadzenie narzędzi do selektywnego ujawniania informacji i zapewniania zgodności do środowisk w łańcuchu dostaw.

W miarę jak agenci AI wkraczają w krajobraz kryptowalut, pojawiają się nowe paradygmaty. Przeanalizujesz, w jaki sposób autonomiczni agenci wchodzą w interakcję z danymi w łańcuchu, aby wykrywać anomalie, wykonywać transakcje lub uczestniczyć w DAO. Przeanalizujesz architekturę Zdecentralizowane protokoły tożsamości i ich roli w umożliwianiu interakcji czytelnych dla człowieka przy jednoczesnym zachowaniu suwerenności danych.

Projektowanie i ocena mechanizmów konsensusu

Konsensus jest bijącym sercem każdego łańcucha bloków. Na tym poziomie będziesz oceniać kompromisy w projektowaniu algorytmów konsensusubadając równowagę między bezpieczeństwem, aktywnością i decentralizacją. Tematy takie jak akumulatory kryptograficzne, adaptacyjne mechanizmy gazoweoraz Transakcje oparte na intencjach pokazują, jak sieci przesuwają granice wydajności bez poświęcania bezpieczeństwa.

Zrozumiesz również, w jaki sposób protokoły wykorzystują cięcie oraz kary ekonomiczne aby powstrzymać złe zachowanie i jak współdzielone sekwencery oraz modułowe warstwy konsensusu pozwalają na szybsze i bardziej elastyczne wykonywanie zadań w zdecentralizowanych środowiskach.

Kształtowanie przyszłości Web3

Kategoria zaawansowana to coś więcej niż techniczne mistrzostwo - to zaproszenie do współtworzenia protokołów i prymitywów, które będą kształtować przyszłość Internetu. Niezależnie od tego, czy badasz Weryfikowalne funkcje opóźnienia, wdrażając własne Rollup jako usługa lub projektowanie systemów kryptoekonomicznych, które łączą tysiące interesariuszy, ta treść daje ci możliwość poprowadzenia kolejnej fali innowacji.

Dzięki tym dogłębnym badaniom zdobędziesz wiedzę potrzebną do budowania, krytykowania i uczestniczenia w Web3 na najwyższym poziomie. To jest najnowocześniejsza technologia - witamy w niej.